SSH الإعداد على CentOS 7

SSH (قشرة آمنة) - بروتوكول لإنشاء اتصال مشفر بين العميل والخادم. بفضل هذه التقنية ، يمكنك التحكم عن بعد في جهاز كمبيوتر. يحدث التفاعل مع الأداة المساعدة في الجهاز ، وتتم إضافته إلى نظام التشغيل CentOS 7 افتراضيًا. لذلك ، نود اليوم أن ننظر بالتفصيل في إجراء التكوين القياسي ، والذي سيكون مفيدًا لأي شخص سيعمل مع SSH.

محتوى

تكوين SSH مع CentOS 7

تعتبر عملية التكوين فردية لكل مسؤول نظام ، ولكن لا تزال هناك بعض العناصر المفيدة لجميع المستخدمين. في هذه المقالة ، سنتحدث ليس فقط عن مكون الخادم ، ولكن أيضًا عن مكون العميل ، ونشير أيضًا إلى الجهاز الذي يقوم بتنفيذ إجراء معين.

تثبيت المكونات وبدء تشغيل الخادم

لقد سبق أن قلنا أن SSH يتم إضافته افتراضيًا إلى قائمة مكتبات نظام CentOS 7 ، ولكن في بعض الأحيان تكون المكونات الضرورية مفقودة على الكمبيوتر لسبب ما. في هذه الحالة ، سوف يحتاجون إلى إضافة ، ثم تنشيط الخادم.

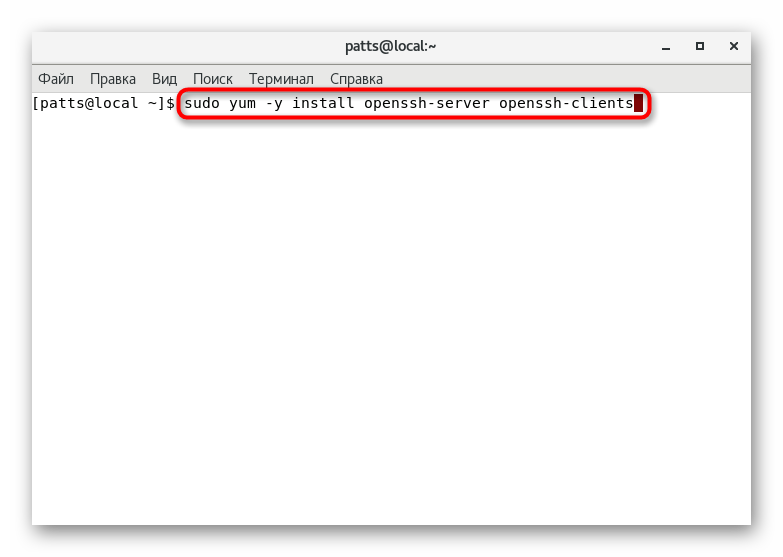

- افتح المحطة الطرفية واكتب

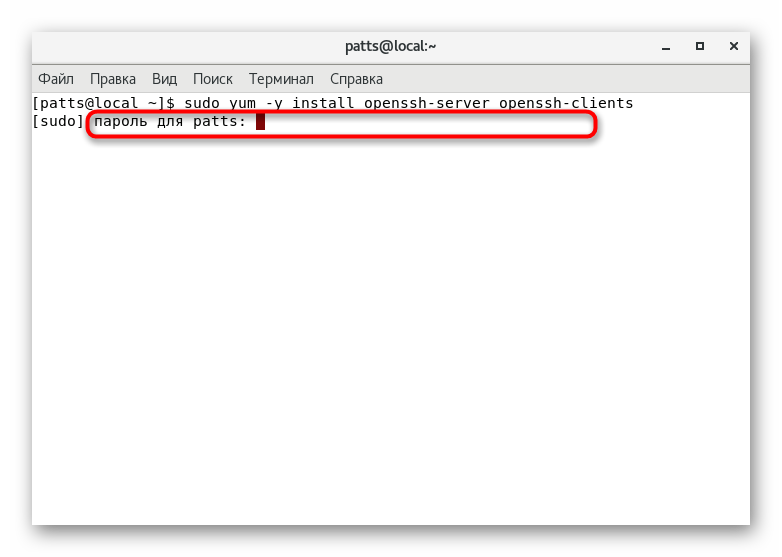

sudo yum -y install openssh-server openssh-clientsالأمر هناك. - قم بمصادقة حساب المستخدم الخارق عن طريق إدخال كلمة مرور. لاحظ أن الأحرف التي تم إدخالها بهذه الطريقة لا يتم عرضها في السلسلة.

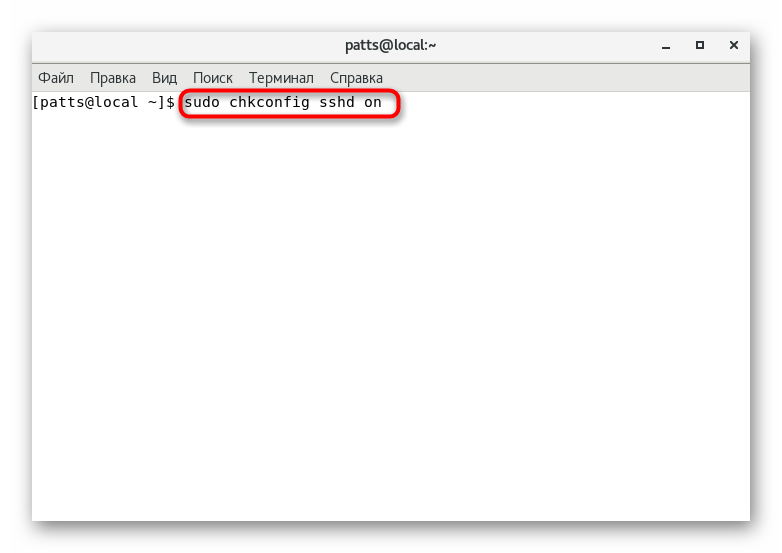

- تشغيل التحقق من التكوين مع

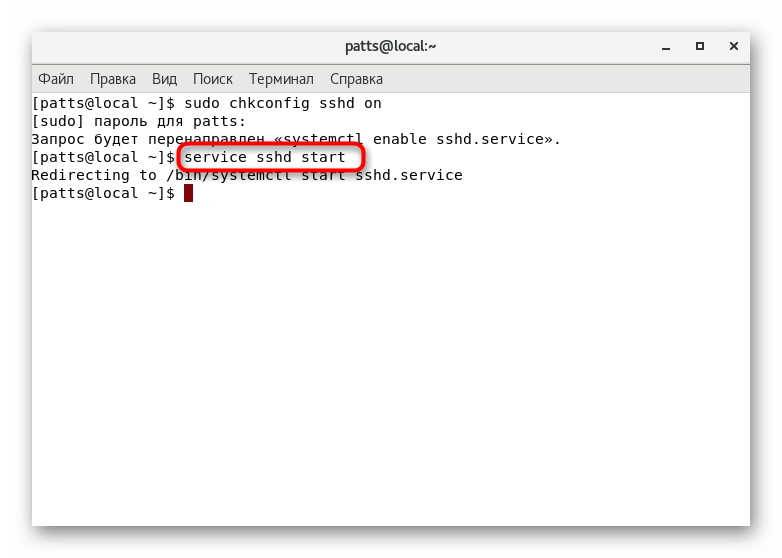

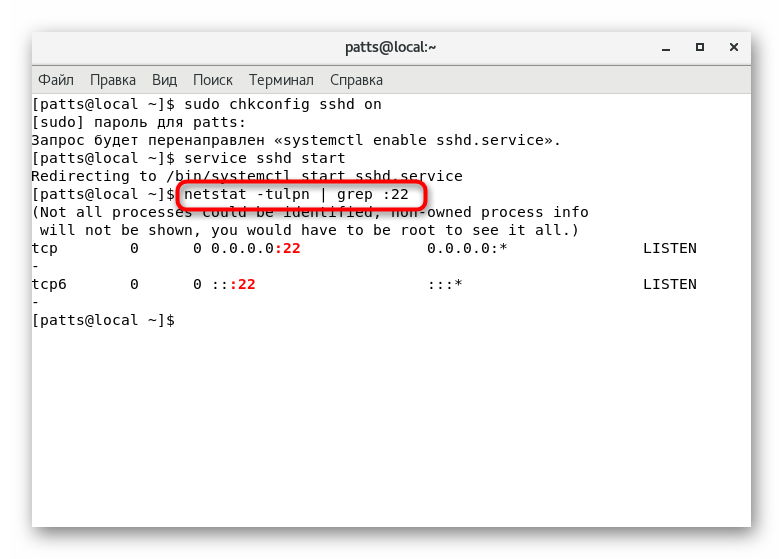

sudo chkconfig sshd on. - ثم ابدأ تشغيل خدمة SSH نفسها ، مع تحديد

service sshd start. - يبقى فقط للتحقق من أن المنفذ الافتراضي مفتوح. للقيام بذلك ، استخدم السطر

netstat -tulpn | grep :22netstat -tulpn | grep :22.

بعد إكمال الإرشادات المذكورة أعلاه بنجاح ، يمكنك الانتقال بأمان إلى بداية التكوين. نود أن نلفت انتباهكم إلى حقيقة أنه من الضروري قراءة الإخطارات التي تظهر على الشاشة أثناء تنشيط الأوامر. قد تشير إلى حدوث أخطاء معينة. التصحيح في الوقت المناسب لجميع المشاكل سوف يساعد على تجنب المزيد من المشاكل.

تحرير ملف التكوين

بالطبع ، يتم تحرير ملف التكوين فقط وفقًا لتقدير مسؤول النظام. ومع ذلك ، نريد أن نوضح كيفية تشغيله في محرر نصي وأي العناصر يجب التأكيد عليها أولاً.

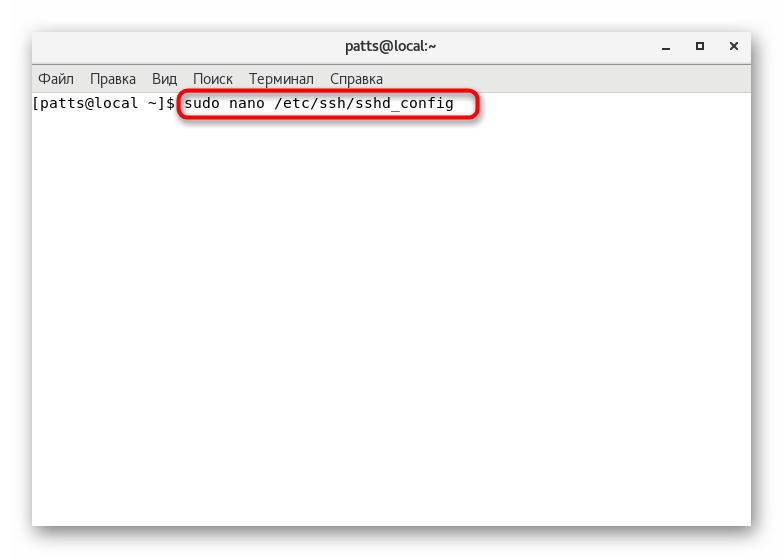

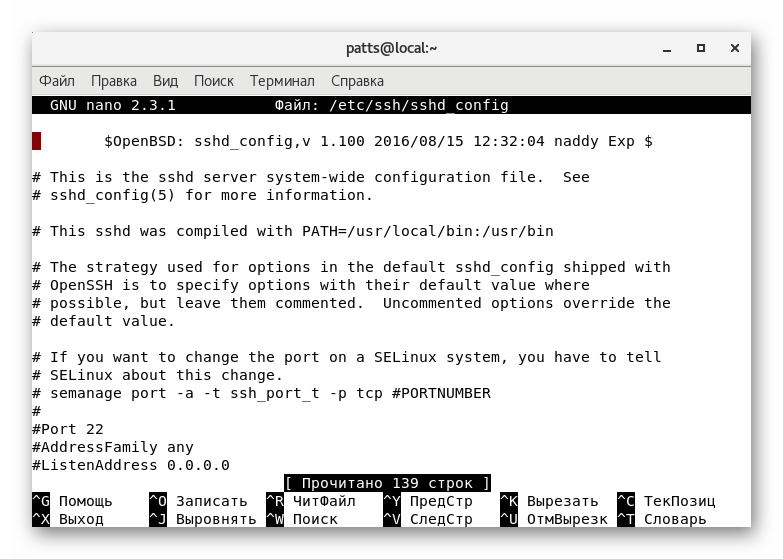

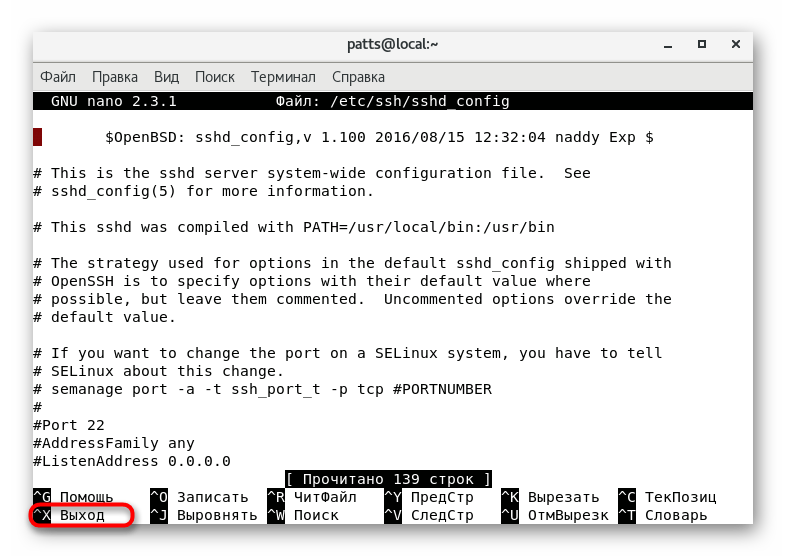

- نوصي باستخدام محرر nano ، والذي يمكن تثبيته باستخدام

sudo yum install nano. عند اكتمال التثبيت ، قم بتشغيل ملف التكوين عبرsudo nano /etc/ssh/sshd_config. - سوف تكون على دراية بجميع الخيارات المتاحة. تم تعليق بعض منها ، أي أن هناك علامة # أمام المعلمة. وفقًا لذلك ، ستؤدي إزالة هذا الرمز إلى إزالة المعلمة وستكون صالحة. يمكنك تغيير المنفذ القياسي عن طريق تغيير قيمة السلسلة "Port" إلى أي دولة أخرى. بالإضافة إلى ذلك ، يوصى بتثبيت البروتوكول الثاني باستخدام "البروتوكول 2" . ثم سوف يرتفع مستوى الأمان.

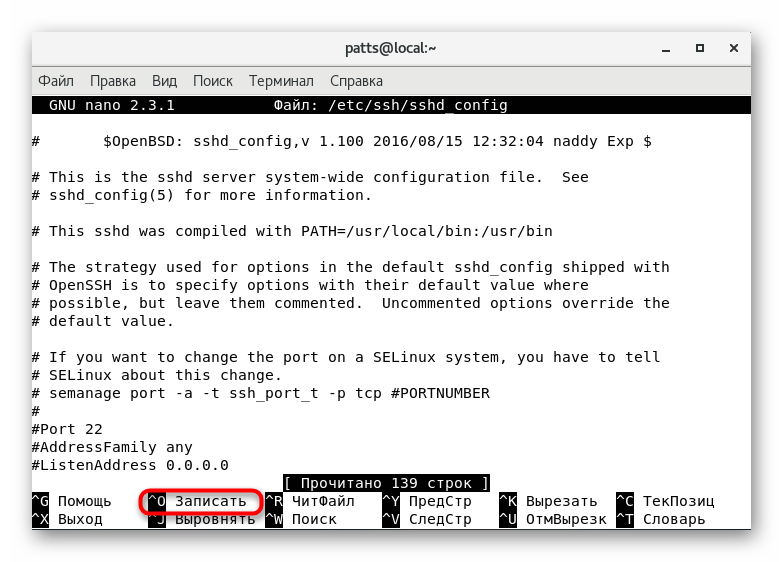

- يتم تغيير هذه المعلمات وغيرها فقط عن طريق تفضيل المسؤول. يمكن العثور على معلومات مفصلة حول كل منهم في وثائق SSH الرسمية. عند اكتمال التحرير ، احفظ التغييرات عن طريق الضغط على المفتاح السريع Ctrl + O.

- استخدم Ctrl + X لإنهاء المحرر.

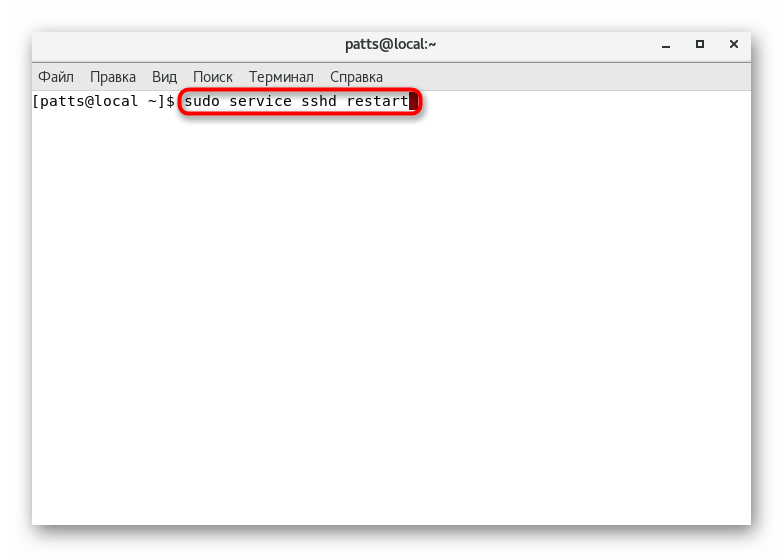

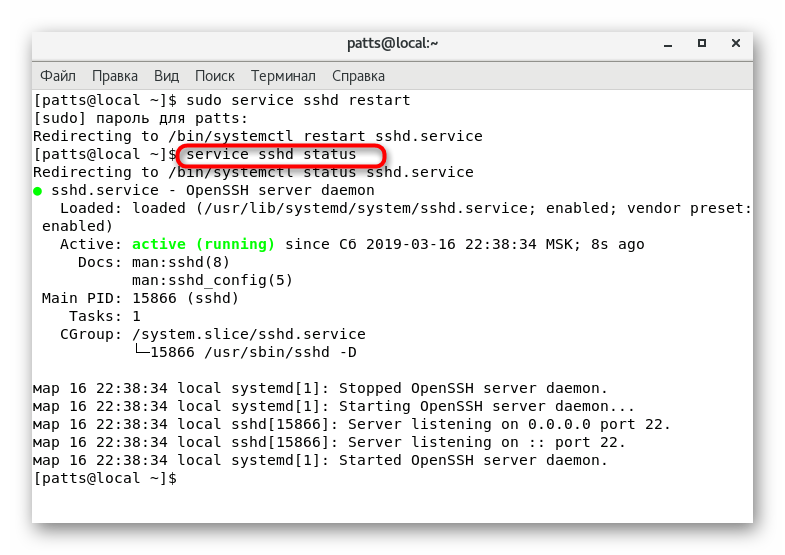

- أعد تشغيل الخدمة من خلال إعادة تشغيل خدمة

sudo service sshd restartلتصبح التغييرات نافذة المفعول. - ثم يمكنك التحقق من حالة SSH للتأكد من أنها تعمل ، عبر

service sshd status.

يؤدي تحرير ملف التكوين إلى تغيير العديد من المعلمات ، لكن العملية الرئيسية - إضافة المفاتيح وتكوينها - تتم باستخدام أوامر خاصة ، والتي نريد التحدث عنها أكثر.

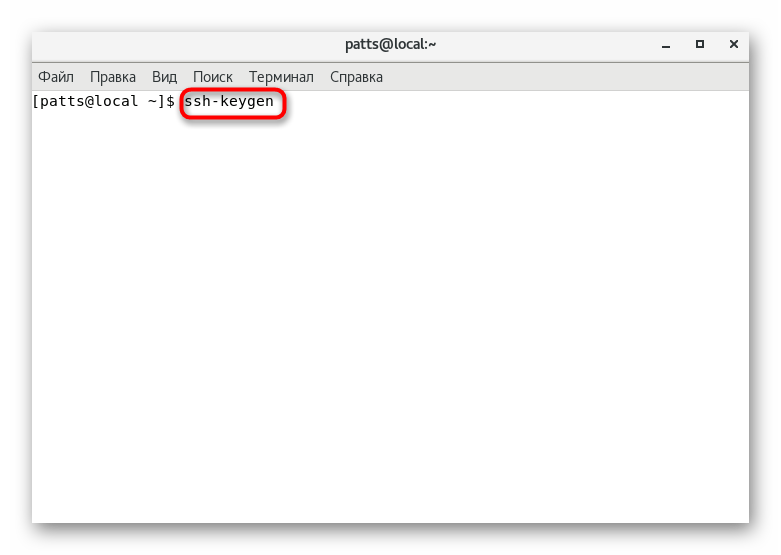

إنشاء زوج مفاتيح RSA

يتم استخدام خوارزمية التشفير RSA (اختصار لأسماء Rivest و Shamir و Adleman) بواسطة خدمة SSH لإنشاء زوج مفاتيح. يسمح لك هذا الإجراء بتأمين أجزاء العميل والخادم إلى الحد الأقصى عند إجراء الاتصالات. سيتعين عليك استخدام كلتا السلسلتين لإنشاء زوج من المفاتيح.

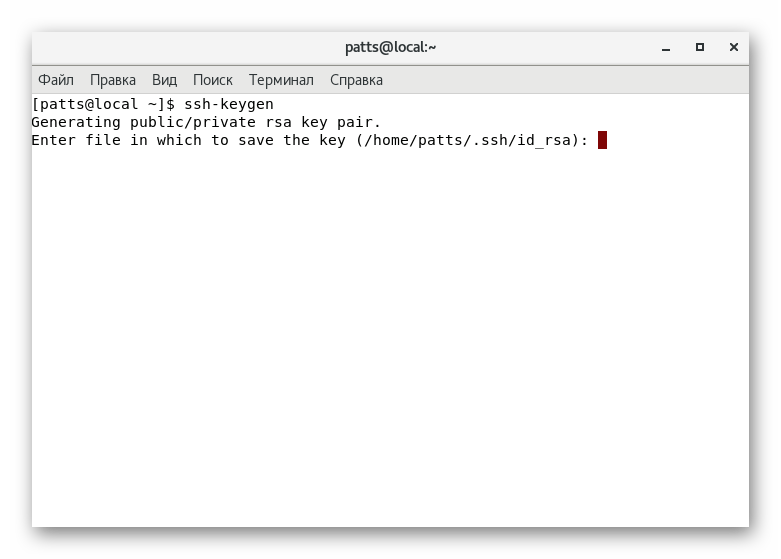

- أولاً ، انتقل إلى الكمبيوتر العميل واكتب

ssh-keygenفي وحدة التحكم. - بعد التنشيط ، سيظهر خط جديد ، حيث سيُطلب منك تحديد المسار لحفظ المفتاح. إذا كنت ترغب في مغادرة الموقع الافتراضي ، فلا تدخل أي شيء ، ولكن ببساطة اضغط على مفتاح Enter .

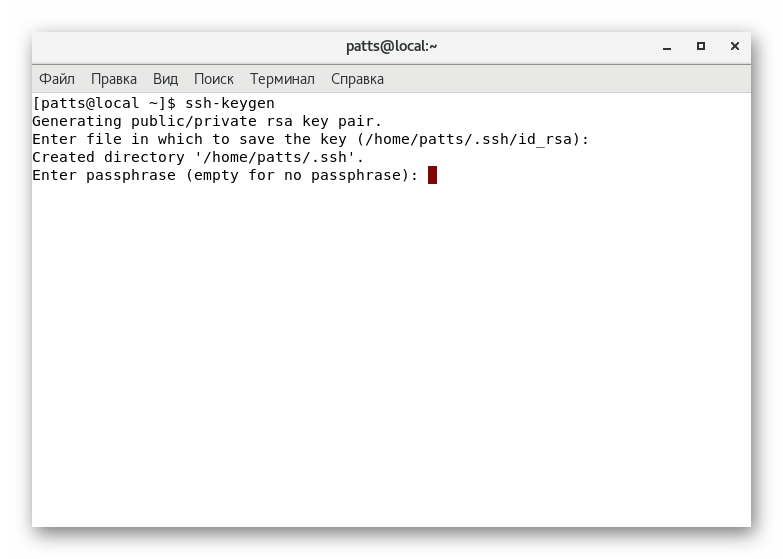

- بعد ذلك ، يتم إنشاء عبارة كلمة مرور. سيوفر الأمان من الوصول غير المصرح به إلى النظام. بعد إنشاء كلمة مرور ، ستحتاج إلى تكرارها.

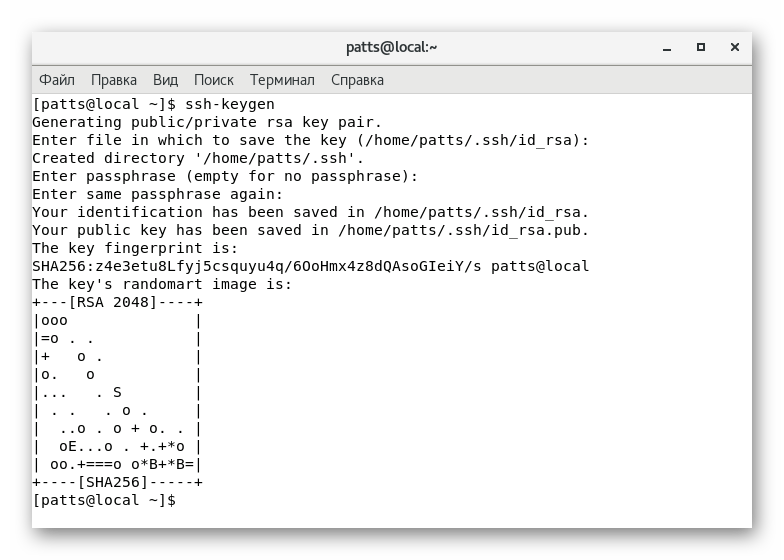

- هذا يكمل إجراء الجيل. على الشاشة ، سترى المفتاح نفسه والصورة العشوائية المعينة له.

عند الانتهاء بنجاح من الإرشادات المذكورة أعلاه ، ستظهر المفاتيح العامة والخاصة ، والتي سيتم استخدامها للمصادقة مع الخادم في المستقبل. ومع ذلك ، للقيام بذلك ، يجب نقل المفتاح إلى الخادم وتعطيل إدخال كلمة المرور.

نسخ المفتاح العمومي إلى الخادم

كما ذكر أعلاه ، فإن نسخ المفتاح ضروري لمزيد من المصادقة بدون كلمة مرور. يمكن أن يكون اتخاذ مثل هذا الإجراء واحدًا من ثلاث طرق ، ستكون كل واحدة منها هي الأفضل في بعض الحالات. دعونا ننظر في كل منهم بالترتيب.

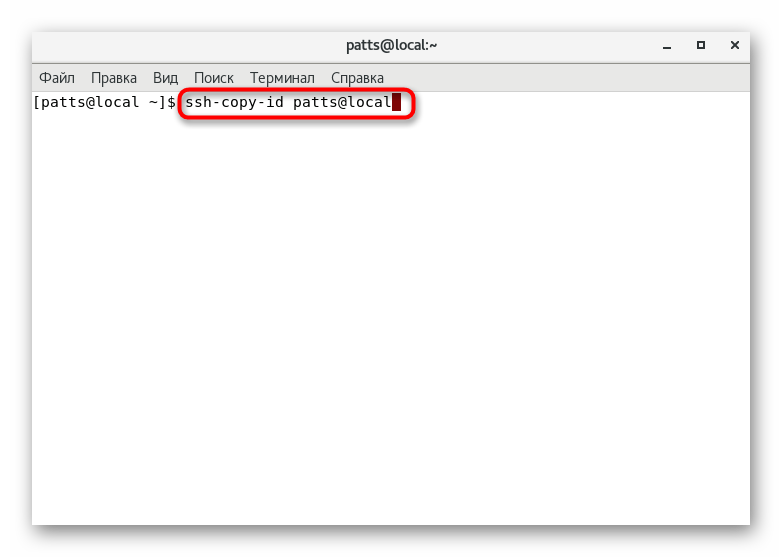

Ssh-copy-id فائدة

أسهل طريقة هي نسخ المفتاح العمومي من خلال الأداة المساعدة ssh-copy-id . ومع ذلك ، فهي مناسبة فقط في حالة وجود هذه الأداة بالذات على الكمبيوتر. تحتاج إلى تسجيل ssh-copy-id username@remote_host مستخدم واحد فقط ssh-copy-id username@remote_host ، حيث username @ remote_host هو اسم المستخدم والمضيف للخادم البعيد.

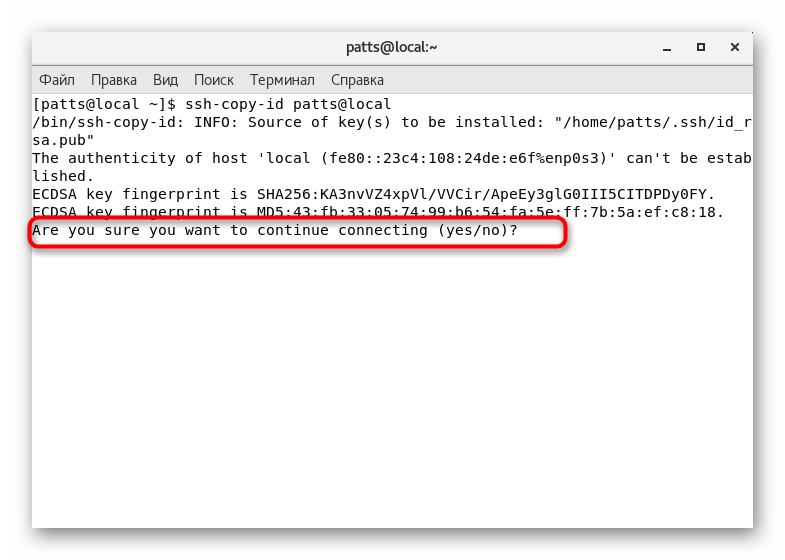

إذا تم الاتصال لأول مرة ، فسترى على الشاشة رسالة ذات طبيعة مماثلة:

The authenticity of host '111.111.11.111 (111.111.11.111)' can't be established.

ECDSA key fingerprint is fd:fd:d4:f9:77:fe:73:84:e1:55:00:ad:d6:6d:22:fe.

Are you sure you want to continue connecting (yes/no)?

هذا يعني أن الخادم ليس مدرجًا في قائمة المصادر الموثوقة وسيتم سؤالك عما إذا كان الأمر يستحق إجراء اتصال إضافي. حدد الخيار yes .

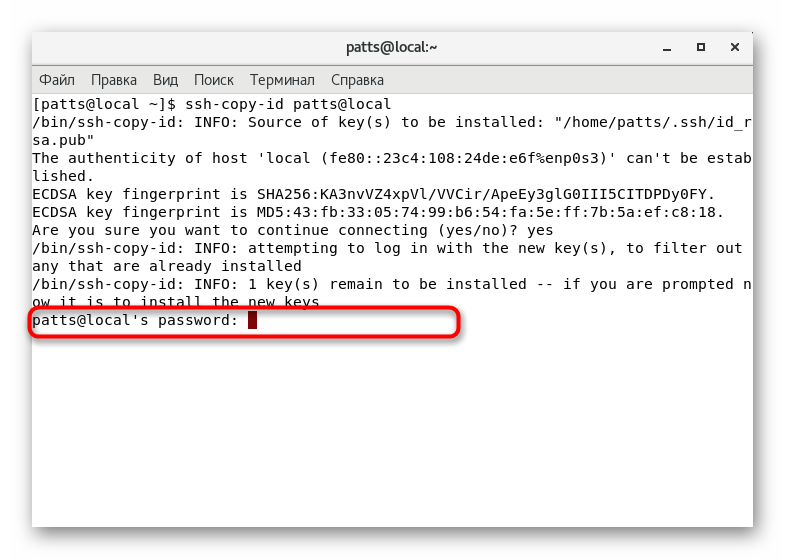

يبقى فقط إدخال كلمة مرور حساب الخادم ، وسيتم إكمال إجراء النسخ بنجاح من خلال الأداة المساعدة المذكورة أعلاه.

نسخ المفتاح العمومي عبر SSH

في غياب الأداة المساعدة ssh-copy-id ، نوصي باستخدام الميزات القياسية لأداة SSH ، إذا كان لديك بالطبع حق الوصول إلى حساب الخادم. يتم تفريغ المفاتيح من خلال اتصال منتظم ، وهي:

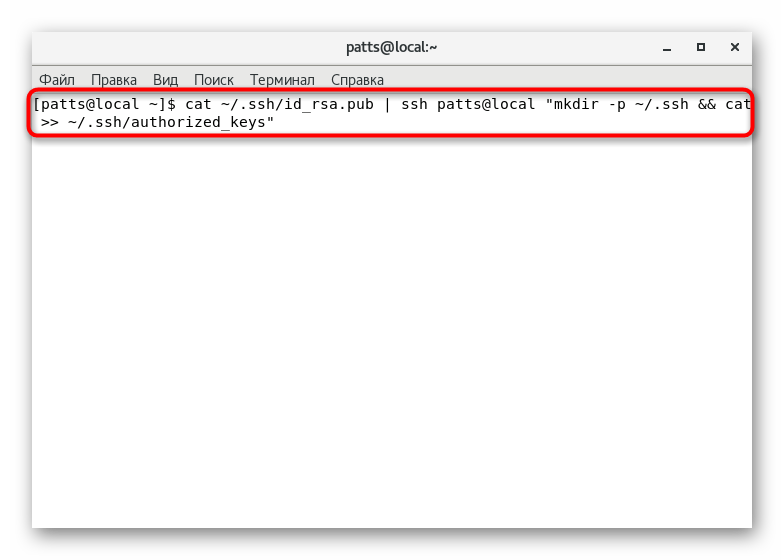

- يسمح لك الأمر cat بقراءة المفتاح وإضافة ملف إليه على كمبيوتر الخادم. للقيام بذلك ، اكتب فقط

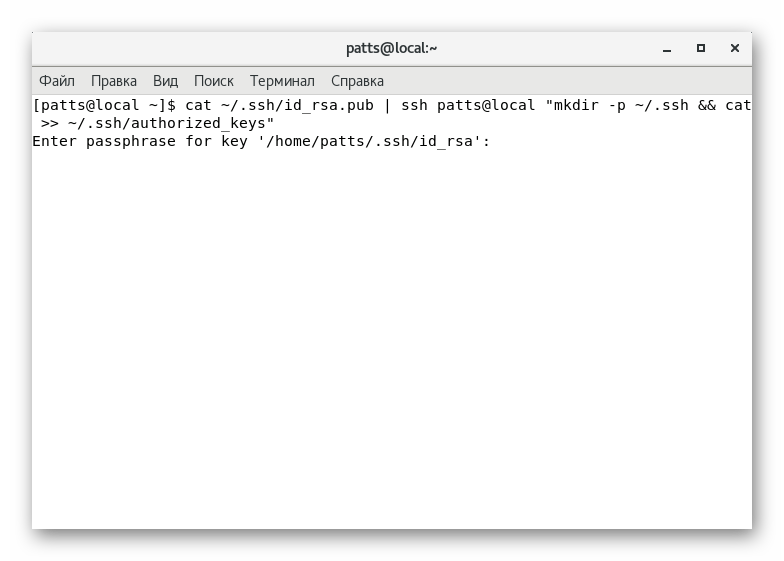

cat ~/.ssh/id_rsa.pub | ssh username@remote_host "mkdir -p ~/.ssh && cat >> ~/.ssh/authorized_keys"cat ~/.ssh/id_rsa.pub | ssh username@remote_host "mkdir -p ~/.ssh && cat >> ~/.ssh/authorized_keys"، حيث username @ remote_host هو اسم الحساب ومضيف الكمبيوتر البعيد. لاحظ أن الخيار >> سيضيف المفتاح إلى نهاية الملف ، ولن يقوم بالكتابة فوقه بالكامل. لذلك ، سيتم أيضًا حفظ المفاتيح التي تم إدخالها مسبقًا. - للاتصال أدخل عبارة مرور.

- لا تنسَ إعادة تشغيل الخادم عبر

sudo service sshd restartلتحديث قوائم المفاتيح.

نسخة يدوية من المفتاح العمومي

في بعض الأحيان تكون هناك مواقف عندما يكون من المستحيل استخدام الأداة المساعدة ssh-copy-id ، ولا يوجد أيضًا أي وصول لكلمة المرور. ثم يتم النسخ يدويا.

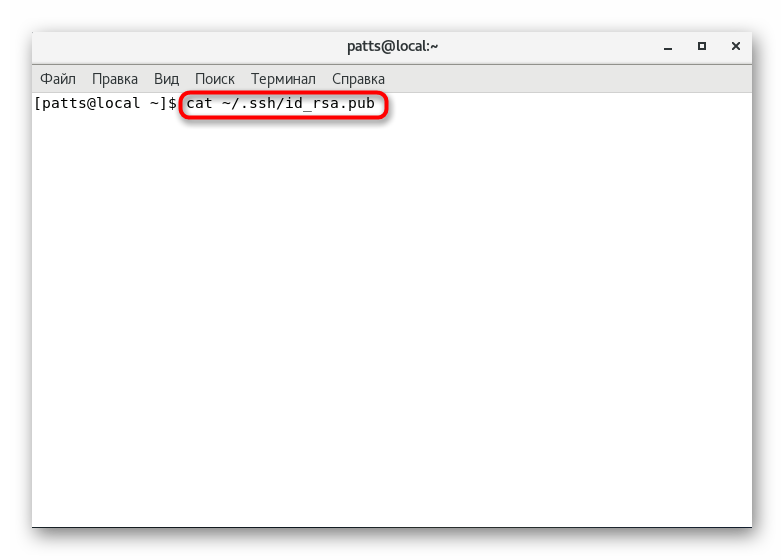

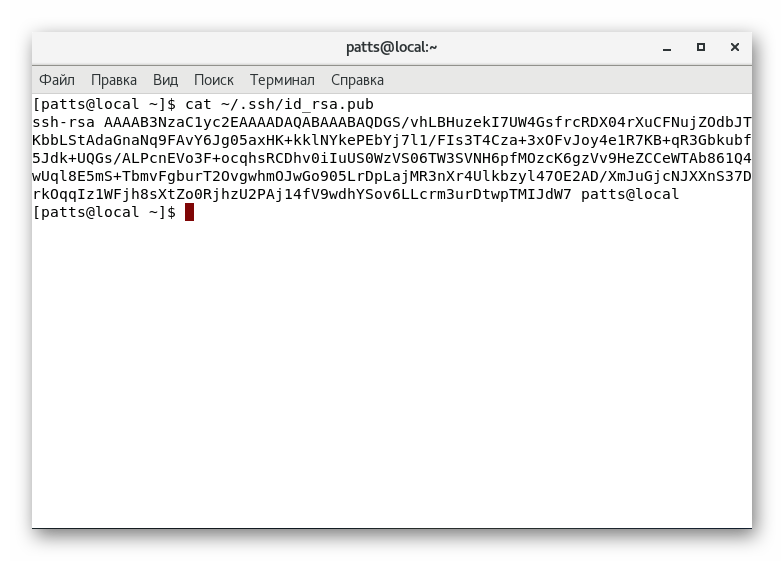

- اكتشف أولاً هذا المفتاح من خلال أمر cat المألوف عن طريق كتابة

cat ~/.ssh/id_rsa.pubفي وحدة التحكم. - انسخ محتوياته في ملف منفصل.

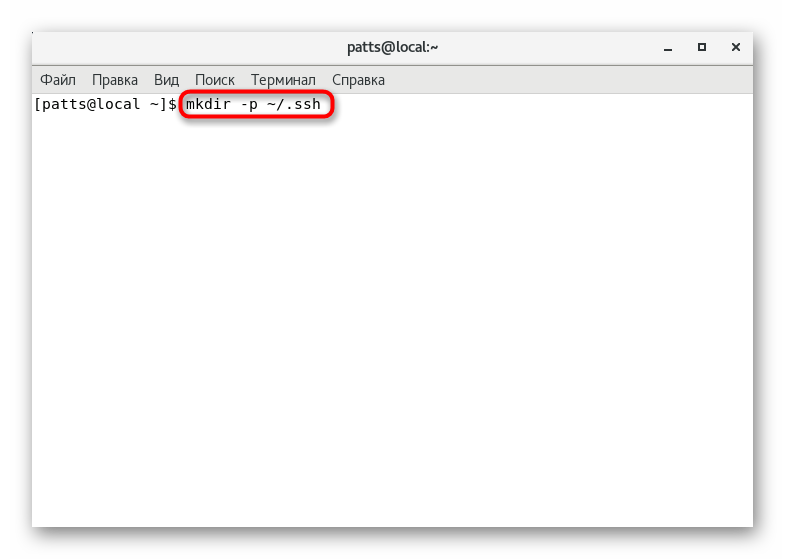

- الاتصال بجهاز كمبيوتر بعيد باستخدام أي طريقة ملائمة وإنشاء الدليل

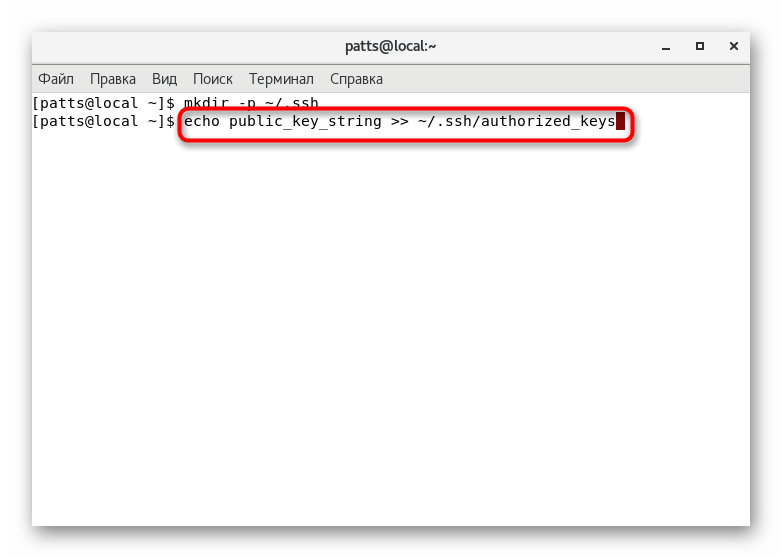

mkdir -p ~/.ssh. لن يقوم الأمر بأي شيء إذا كان الدليل موجودًا بالفعل. - يبقى فقط إدخال البيانات في ملف "Author_keys" .

echo public_key_string >> ~/.ssh/authorized_keysأمرecho public_key_string >> ~/.ssh/authorized_keysالمفتاح إلى الملف أو سيقوم أولاً بإنشاء الملف إذا كان مفقودًا. بدلاً من "public_key_string" ، تحتاج إلى إدراج السلسلة التي تم الحصول عليها مسبقًا مع المفتاح.

هذا يكمل إجراء نسخ المفتاح بنجاح. لهذا السبب ، أصبحت مصادقة الخادم متاحة الآن عن طريق إدخال ssh username@remote_host . ومع ذلك ، يمكنك الاتصال عبر كلمة مرور ، مما يقلل من أمان هذه الشبكة.

تعطيل مصادقة كلمة المرور

إن تعطيل القدرة على تسجيل الدخول باستخدام كلمة مرور ، وتجاوز المفتاح ، يجعل مثل هذا الاتصال عن بُعد أقل أمانًا. لذلك ، يوصى بإلغاء تنشيط هذه الميزة لمنع المصادقة غير المصرح بها من قبل المتسللين.

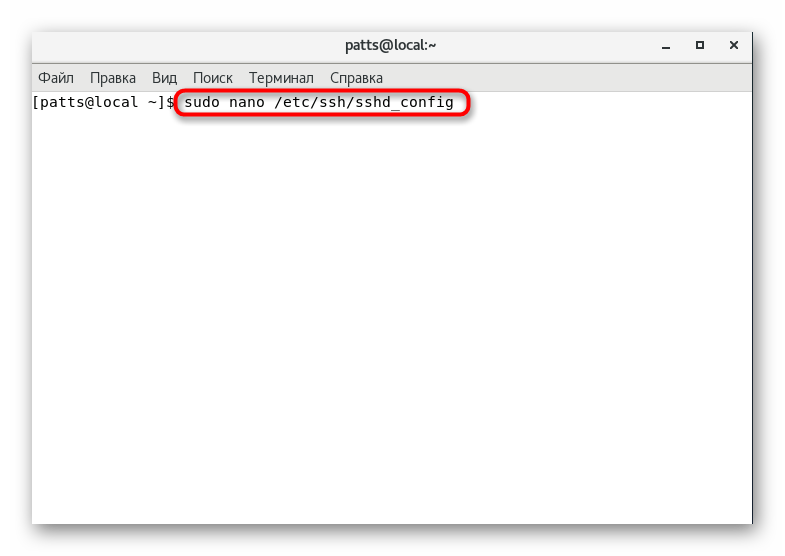

- على الخادم البعيد ، قم بتشغيل ملف تكوين SSH من خلال

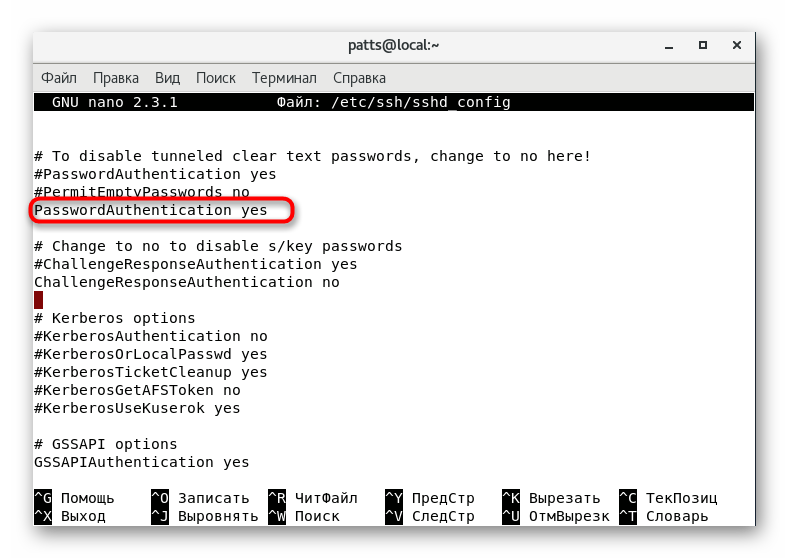

sudo nano /etc/ssh/sshd_config. - ابحث عن المعلمة PasswordAuthentication وقم بتغيير القيمة إلى

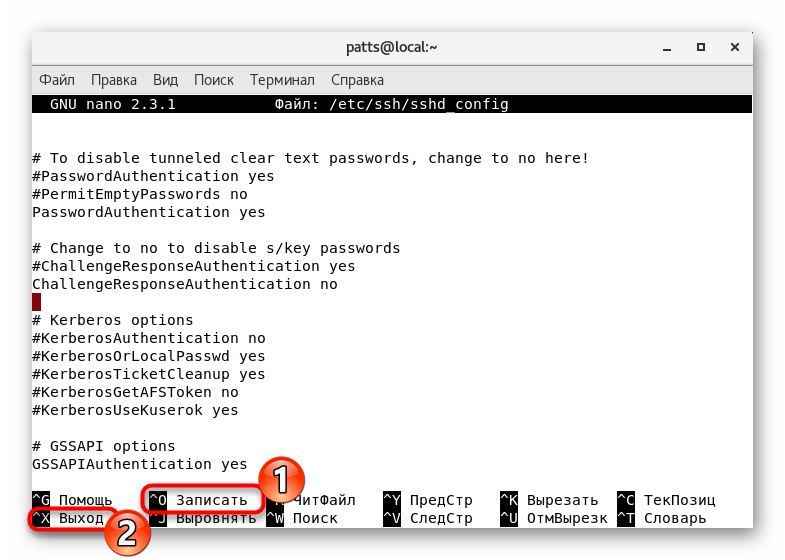

no. - احفظ التغييرات وأكمل العمل في محرر نصوص.

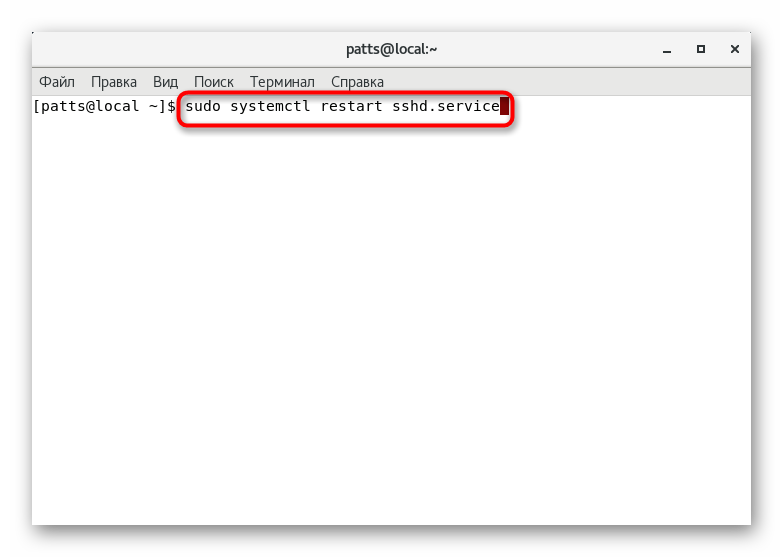

- سوف تصبح المعلمة الجديدة نافذة المفعول فقط بعد إعادة

sudo systemctl restart sshd.service.

تنتهي هذه المقالة ، التي تم تعريفك فيها بنقاط التكوين الأساسية لبروتوكول SSH ،. نوصي بشدة بفحص محتويات الإخراج بعد تنشيط الأوامر ، حيث يوجد أحيانًا أوصاف للأخطاء. ابحث عن حلها في الوثائق الرسمية للأداة أو توزيع CentOS.